- トップ

- セキュリティ

- ネットワークセキュリティ

- クラウド型WAFサービス

クラウド型WAFサービス

こんな悩みをお持ちのお客様にお勧めのサービス

- Webサービスを提供しており、サービスがダウンするとビジネスインパクトが大きい

- オリジナルのWebアプリケーションが多数稼働しており、セキュリティの問題が発生したら改修が大変

- WAFの導入を検討したことがあるが、運用工数が嵩むため断念したことがある

アルファネットなら

Webサイトへの攻撃を防ぐクラウド型WAF(Webアプリケーションファイアウォール)と、AP設計ミスやコンテンツ配置ミスに起因しWAFでは対処できない脆弱性を手動診断で対策するハイブリッドソリューションをご提供します。

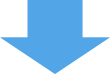

WAFとは?(Webアプリケーションファイアウォール)

WAFは従来型のファイアウォールやIDS/IPS等では防ぐことができないWebアプリケーションを狙う不正アクセスや不正侵入、情報漏洩等を防御するソフトウェアまたはハードウェアです。OSI参照モデルのネットワーク層(レイヤ3)またはトランスポート層(レイヤ4)でIPやポートアクセスレベルの防御を行うファイアウォール、データリンク層(レイヤ2)からアプリケーション層(レイヤ7)でプラットフォームレベルの防御(ワーム、ウィルス等)を行うIDS/IPSに対し、WAFはアプリケーションへの入力内容を監視し、不正な動作(アクセス要求等)を遮断することでWebアプリケーションの脆弱性を突いた攻撃を防御します。

Firewall、IPS/IDSとWAFの機能比較

| 脆弱性 | Firewall | IPS/IDS | WAF |

|---|---|---|---|

| SQLインジェクション | × | △ | ○ |

| クロスサイトスクリプティング | × | △ | ○ |

| 不完全な認証とセッション管理 | × | △ | ○ |

| 危険な直接的オブジェクト参照 | × | × | ○ |

| クロスサイトリクエストフォージェリ(CSRF) | × | × | ○ |

| セキュリティ設定の間違い | × | × | ○ |

| 安全ではない暗号保管 | × | × | ○ |

| URLアクセス制限の不備 | × | × | ○ |

| 安全ではない通信 | × | ○ | ○ |

| 安全ではないリダイレクトとフォワード | × | × | ○ |

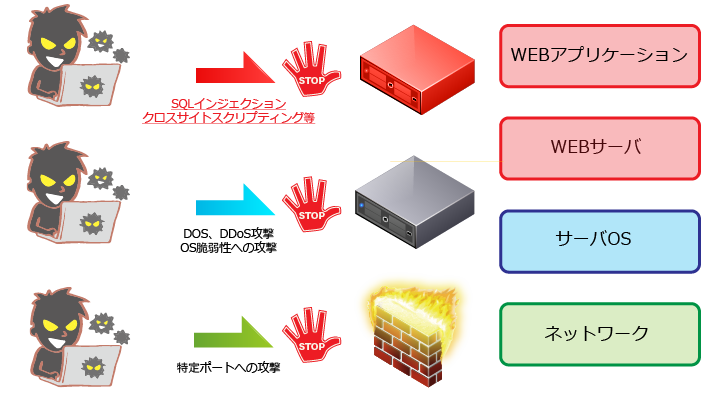

クラウドWAFイメージ

悪意のあるユーザからのWebサイトへの不正ログイン・DoS/DDoS攻撃・Web改ざん・情報漏洩等を防止いたします。

当社サービスのメリット

アルファネットが提供するクラウド型WAFサービスは、WAFを導入するだけではありません。事前に診断員による脆弱性診断を行い、その結果を踏まえたポリシー設定が可能となります。また、トライアルによる効果検証を行うことが出来、検出された脆弱性の対策確認後に本番導入が可能となります。更に半年に1回程度の定期的な脆弱性診断を行うことにより、日々出てくる新たな攻撃に対しての対策が可能となります。

クラウドWAF導入までのお勧めフロー

① 診断

・Webアプリケーション脆弱性診断

・結果報告

② トライアル

・検出された脆弱性を踏まえたWAFポリシー設定

・トライアル導入

③ 検証

・検出された脆弱性の対策が出来ているかの確認

・結果報告

④ 本番導入

・検証結果をもとにしたWAF導入設定

⑤ 運用

・定期的な脆弱性診断及びWAF設定アップデート

Webアプリケーション脆弱性診断(手動診断)について

Webアプリケーション脆弱性診断は、診断項目数が異なる2つのメニュー(プレミアム、プレミアムプラス) をご用意しています。いずれのメニューも動的ページ※を対象に、当社セキュリティ監査センターより インターネット経由にて、既知の攻撃手法を用い実際にお客様のWebサイトに対し疑似攻撃を行います。 この擬似攻撃により、お客様のWebサイトのセキュリティ脆弱性を判定し、結果をレポーティング致します。

スタンダード診断

診断会社の多くが実施している診断項目を網羅している業界標準と呼べる診断です。IPA(独立行政法人情報処理推進機構)が最低限必要としているWebアプリケーションの診断項目であるWeb健康診断も含まれています。

(診断例)コーポレートサイト、サービスサイト 等

アドバンスド診断

スタンダード診断に加え対象Webアプリケーション特有の脆弱性に対する診断項目を加えた細部までのチェックが可能な最上級レベルの診断です。

(診断例)ECサイト、個人情報等の重要情報を取り扱っているサイト 等